11 segni di hacking computer o smartphone

Della Tecnologia / / December 19, 2019

1. addebito inspiegabile

La prima cosa che potrebbe farvi riflettere su un possibile furto con scasso - è il ritiro improvviso di fondi a cui si ha alcuna relazione. Questo è un chiaro segno che i truffatori possono ottenere l'accesso alle informazioni sulla vostra scheda o "dirottato" un resoconto di uno dei servizi di pagamento utilizzati da voi.

Se il saldo dei fondi è sempre a portata di mano, si noterà rapidamente le attività sospette. Se si controlla il punteggio di rado e non lo fai nemmeno la notifica collegata tramite SMS o e-mail, è il momento di farlo.

I messaggi con i codici per confermare gli acquisti, che, ovviamente, non ha commesso, ignorare, troppo, non è affatto impossibile. Indipendentemente dal fatto che il mittente è noto a voi o no, si dovrebbe immediatamente bloccare la carta e andare in banca.

2. funzionamento del dispositivo rallentando

Il lavoro di intrufolarsi nel vostro computer o malware smartphone può richiedere elevata potenza di calcolo. Pertanto, se si nota una diminuzione delle prestazioni, che è un significativo, inaspettato e lungo termine - dovrebbe controllare immediatamente il dispositivo alla ricerca di virus e limitare questo periodo qualsiasi rete Attività. Se è stata rilevata una minaccia, forse rallentare la ragione

è altrove.3. La disattivazione o interruzioni nel lavoro di software di sicurezza

Se insinuato malware e ha avuto il tempo di crescere le radici, è possibile che si cercherà di chiudere o isolare tutti i rimedi pericolosi per esso. La ragione per dare l'allarme - involontario disattivando antivirus o l'impossibilità di avviare una scansione del computer su richiesta. Evitare una tale situazione permetterà un costante aggiornamento dei database antivirus e applicazioni download solo da fonti attendibili.

4. La modifica software o impostazioni del browser senza la vostra partecipazione

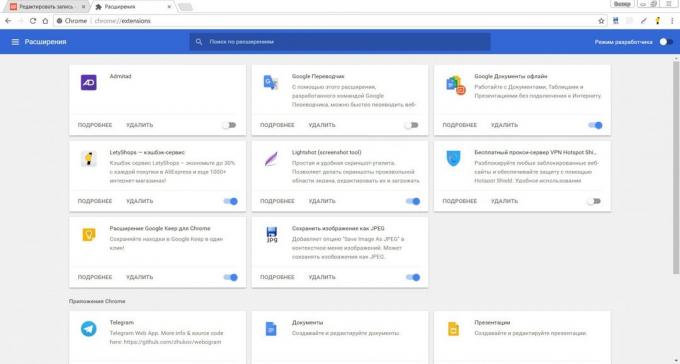

Se la protezione del dispositivo perso almeno un programma dannoso, quindi ben presto possono diventare molto più grande. Trincerato sulle minacce del PC può avviare il download di strumenti dannosi aggiuntivi che possono essere presentati come software aggiuntivo e le estensioni del browser-based.

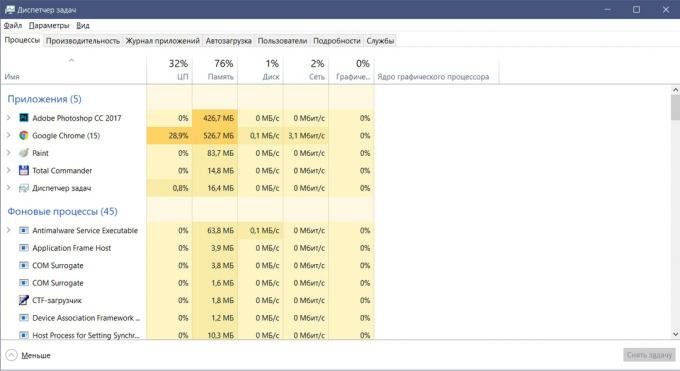

Controllare ciò che il software è attivo al momento del vostro computer, è possibile utilizzare la "Task Manager" su Windows (causa la combinazione di tasti Ctrl + Alt + Canc) e "Sistema di monitoraggio" su MacOS (vedere la lista di "utilità" o "Programma"). È necessario aprire un elenco di tutte le estensioni e in modo simile al check-in browser che viene installato e si avvierà automaticamente.

5. Aumentando il numero di pop-up

Attraverso un browser, e alcune altre applicazioni malware possono bombardano con pop-up sulla necessità di effettuare una scansione del computer o testare le credenziali di accesso. Queste finestre spesso sembrano abbastanza autentica e non destare sospetti, ma, se hanno cominciato a comparire più frequentemente rispetto al passato, è un'occasione per riflettere.

Ora browser e sistemi operativi in genere fanno un ottimo lavoro con vsplyvashkami fastidioso, ma la probabilità che l'iniziatore dello spettacolo finestra successiva o un banner è quello di raggiungere il malware PC, ma lì.

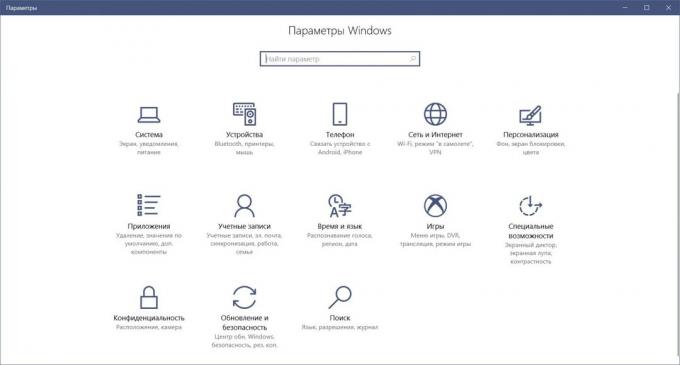

6. Cambiamenti nelle impostazioni di sistema

Le applicazioni dannose potrebbero cambiare completamente, e le impostazioni di sistema. Un classico esempio - questo cambiamento home page del tuo browser o motore di ricerca. Vedendo un completamente nuovo e ancora piuttosto dubbia pagina quando si carica lo stesso Chrome o Firefox, seguiamo i link su di esso, naturalmente, non è necessario.

Soprattutto da vicino guardare per richieste di Modifica impostazioni di sistema, e il rilascio dei permessi per i nuovi programmi. Quest'ultimo è molto importante nel caso degli smartphone, dove, a quanto pare, le applicazioni elementari possono richiedere un elenco di diritti di accesso nelle viscere del gadget.

7. dispositivo Attività incontrollata

Se a volte la sensazione che il vostro computer o smart phone vive di vita propria, è probabile che essi sono qualcuno riesce a distanza. Questo viene fatto attraverso l'applicazione backdoor che si può scaricare insieme con il contenuto appena scaricato.

Questo accesso remoto può essere seguito sul maniglione involontaria dalla modalità sleep, attività disco fisso in un improvviso momento di PC folli e anche in movimento del cursore spontaneo. hack Fortunatamente, negli ultimi anni, così sfacciato sono estremamente rari, soprattutto se si utilizza solo software con licenza.

8. spegnimento improvviso e riavvio

Oltre alla attività nel sistema, il malware può provocare un arresto improvviso o riavviare il dispositivo. Questo potrebbe parlare di controllo parziale su PC e tentativi di destabilizzare il sistema.

Panic qui costa solo quando tale disconnessione frequenti e prerequisiti per questo non era: non sovraccaricare i PC esigenti giochi e riscaldamento controllo. In questi casi, ancora una volta, vale la pena di controllare i processi attivi nella "Task Manager" ed in particolare l'esecuzione automatica.

9. L'invio di messaggi senza la vostra conoscenza

Nel caso di accesso ai suoi attaccanti di posta cercare di diffondere i suoi tentacoli, per quanto possibile. Spamming a vostro nome - la prima cosa che si dovrebbe prestare attenzione. controllare ogni giorno, non solo la nuova posta, ma la cartella messaggi anche inviato. Notando qualcosa di sospetto, ha fretta di cambiare password per questo motivo, e per farlo meglio tramite un altro dispositivo.

10. attività online sospette

Si può diventare una fonte dello spam non solo in e-mail, ma anche nelle reti sociali. E di solito quello invio di messaggi attaccanti non sono limitati. Se lo è, ad esempio, Twitter, conto hacked potrebbe dire un sacco di nuove sottoscrizioni e commenti sotto falsi messaggi. E il guaio è che tutto questo può essere trovata solo dopo un certo tempo che il tuo account è già stato utilizzato al massimo.

Per proteggersi da questo è possibile solo per mezzo di vigilanza, che è, la verifica periodica delle principali attività di ciascuna rete. In caso di rilevamento di messaggi sospetti e commenti che non si poteva nemmeno lasciare ubriaco, accertarsi di modificare la password utilizzando questo per altri dispositivi.

11. Diniego di accesso al tuo account

Se l'autorizzazione in uno qualsiasi dei servizi la password di default è venuto improvvisamente in su, è probabile che un attaccante che guadagna l'accesso al tuo account, è riuscito a cambiarlo. Nel caso in cui non è necessario prendere dal panico con un servizio di maggiore o social network. È possibile contribuire a ripristinare la forma e cambiare la password tramite posta o appello diretto al supporto tecnico.

Per aumentare il livello di protezione per tutti gli account e social network, è necessario l'uso autenticazione a due fattori.

risultato

Anche se si pensa che il pericolo era passato e conti di dati non sono stati colpiti, per essere sicuri, sicuramente valsa la pena. Ancora una volta, ricordare che è sempre utile per aggiornare periodicamente le password dei loro conti, soprattutto se la stessa password viene utilizzata in molteplici servizi.

Se uno qualsiasi dei account online stato ancora compromesso, segnalarlo immediatamente al supporto. Anche se si può facilmente accedere nuovamente a farlo ancora la pena, perché non si sa dove l'account "rubato" avuto il tempo di utilizzo.

Sul PC, assicurarsi di installare un database antivirus affidabile con fresca o almeno controllare sistematicamente il sistema con luce portatili-opzioni. Se per qualche ragione sul computer infetto per installare o eseguire tale software non riesce, è necessario scaricare il programma attraverso un altro dispositivo e quindi provare a copiare.

E 'possibile che per un pieno recupero potrebbe essere necessario ripristinare il sistema. In questo caso, è necessario prendersi cura di di riserva Dati importanti per voi. Il vantaggio di esso è ora possibile effettuare su qualsiasi dispositivo, indipendentemente dal sistema operativo.