Guida per i paranoici: come evitare la sorveglianza e il furto di dati

Della Tecnologia / / December 19, 2019

Di Windows sta spiando su voi, l'invio di telemetria a Microsoft e Google memorizza le ricerche e analizza il contenuto delle lettere per riempire la vostra pubblicità. Naturalmente, si può semplicemente non si presta attenzione ad esso. Ma non solo le grandi aziende interessati ad i vostri dati. Può essere truffatori semplici e estorsori. Anche i vostri parenti o colleghi, aprendo il vostro computer portatile in grado di vedere qualcosa che non è destinato a occhi indiscreti.

Per proteggere i file, le password, la corrispondenza e altre informazioni riservate, è necessario prendersi cura della sicurezza. Necessari per eseguire assolutamente tutti i requisiti indicati qui di seguito. Ma è possibile rivedere e decidere quale di questi può essere utile per voi.

crittografare i dati

Anche se il sistema è protetto da una password, l'utente malintenzionato può facilmente ripristinare facendo il boot da un disco esterno se si lascia il computer incustodito. Reimpostare la password e non hanno bisogno - qualsiasi distribuzione Live-Linux può facilmente leggere e copiare i vostri dati. Pertanto, è necessario adottare misure per la crittografia.

E Windows e MacOS, Linux e sono dotati di crittografia. Approfittare di loro, e i documenti saranno inaccessibili agli estranei, anche se il vostro computer portatile cade nelle mani sbagliate.

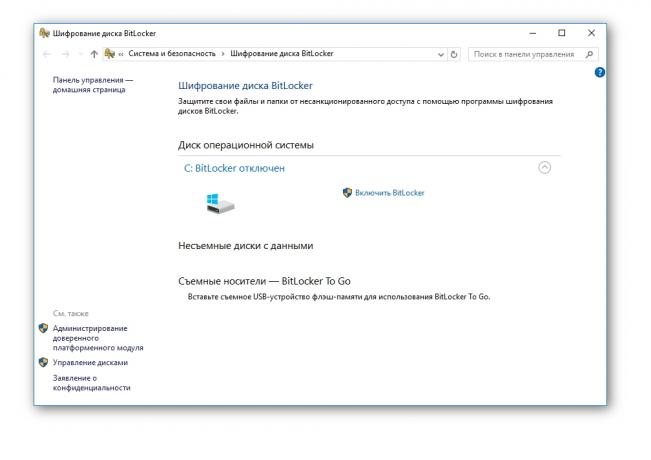

Windows ha un built-in strumento di crittografia BitLocker. Aprire il "Pannello di controllo", vai alla sezione "Sistema e sicurezza" e selezionare "Disk Encryption BitLocker».

In crittografia dei dati MacOS può essere effettuata utilizzando FileVault. Vai su "Preferenze di sistema", trovare la sezione "Sicurezza e Sicurezza" e aprire la scheda FileVault.

maggior parte delle distribuzioni tendono ad offrire cifrare la partizione casa quando l'installazione del sistema. Quando si formatta una sezione che crea un crittografati eCryptfs del file system. Se avete trascurato durante l'installazione del sistema, in seguito è possibile crittografare le sezioni desiderate manualmente utilizzando il loop-AES o dm-crypt. Per imparare a fare questo, il check out istruzione.

funzione di crittografia più avanzato può essere utilizzato gratuitamente cross-platform strumento open source veracrypt. Oltre alla semplice crittografia, è possibile creare sezioni fraudolente con informazioni poco importanti che possono distogliere l'attenzione dai ladri di dati veramente prezioso.

Carica veracrypt →

Fate attenzione con la crittografia. Se si dimentica la password, ripristinare i dati non funzioneranno. Inoltre, assicurarsi che il computer sia protetto da cadute accidentali di tensione. Se durante il funzionamento del dispositivo del disco criptato spento improvvisamente verso il basso, i dati possono essere persi. E non dimenticate sui backup.

Utilizzare un gestore di password

Utilizzato come password frasi significative e li ricordo - questo non è l'idea migliore. Utilizzare un gestore di password. Generato ogni volta che una nuova password casuale per ogni account che avete creato.

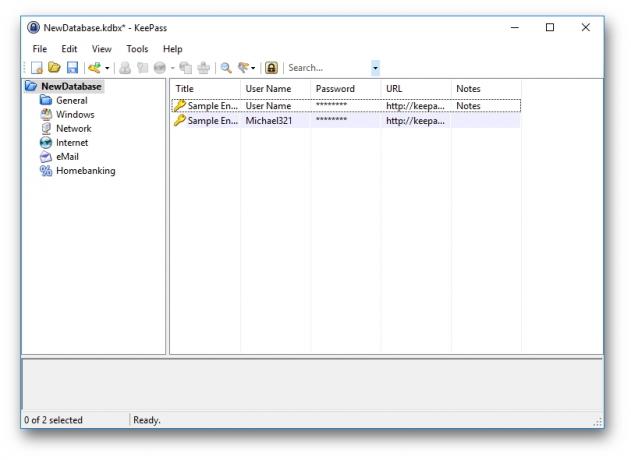

E 'meglio utilizzare un gestore di password, mantenendo a livello locale la sua base. Ottima scelta - KeePass. Ha open source, ha clienti per tutte le piattaforme popolari e in grado di proteggere le password con una passphrase e il file chiave. KeePass utilizza un meccanismo di crittografia forte: anche se una copia del database è stato rubato, sarà assolutamente inutile per l'attaccante.

Scarica KeePass →

uso Tor

Anche se si utilizza sempre la modalità in incognito in Chrome o Firefox, noi le tue azioni sul web possono ancora tenere traccia del provider Internet, l'amministratore di sistema della rete o lo sviluppatore del browser. Per rendere la navigazione davvero privato, è necessario utilizzare il Tor, che utilizza il principio di onion routing.

Scarica Tor →

Se il vostro ISP sta bloccando il download Tor, è possibile:

- Download da GitHub.

- Ottenere una e-mail inviando il nome del sistema operativo (Windows, Linux, OSX) Indirizzo [email protected].

- Ottenere attraverso Twitter, l'invio @get_tor messaggio con il testo aiuto.

Naturalmente, la velocità della rete Tor lascia molto a desiderare, ma non necessario usarlo costantemente. Essi possono essere utilizzati solo per ricevere e trasmettere dati veramente importante. In altri casi, utilizzare i siti con la connessione sicura incluso da https. Preferenza è quello di dare Firefox con telemetria è stato disattivato.

Scegli i motori di ricerca testati

Tu sei stanco, che Google e "Yandex" sanno tutto quello che stai cercando su Internet? andare a Motori di ricerca alternativiTale DuckDuckGo. Questo motore di ricerca non memorizza le informazioni su di te e garantisce la privacy.

DuckDuckGo →

Archiviazione sicura dei dati nel cloud

Per proteggere le informazioni memorizzate nel cloud, è necessario cifrare. Anche se il servizio è compromessa, gli aggressori non saranno in grado di leggere i dati. Questo può essere fatto utilizzando qualsiasi programma di utilità per i dati di crittografia, come ad esempio il built-in di Windows BitLocker o veracrypt.

Si può andare avanti e creare il proprio nuvola con il loro server di appartenenza. Utilizzare, ad esempio, ownCloud. Con essa non solo è possibile memorizzare i file nella loro nuvola, ma anche per aumentare il loro server di posta e posta sincronizzare in modo sicuro, calendario e contatti.

Scarica ownCloud →

Utilizzare un servizio di posta elettronica anonima

i server di Google stanno visitando il contenuto dei messaggi di posta elettronica per visualizzare pubblicità mirata. Altri provider di posta elettronica fanno lo stesso. Come trattare con esso? Ovviamente, non utilizzare Google Mail, "Yandex" e loro simili.

Invece, si può provare:

- Protonmail. servizio di posta elettronica anonimo per l'open source. Fornisce la crittografia end-to-end. Questo significa che solo voi e il vostro destinatario può leggere la corrispondenza. Supporta l'autenticazione a due fattori.

protonmail →

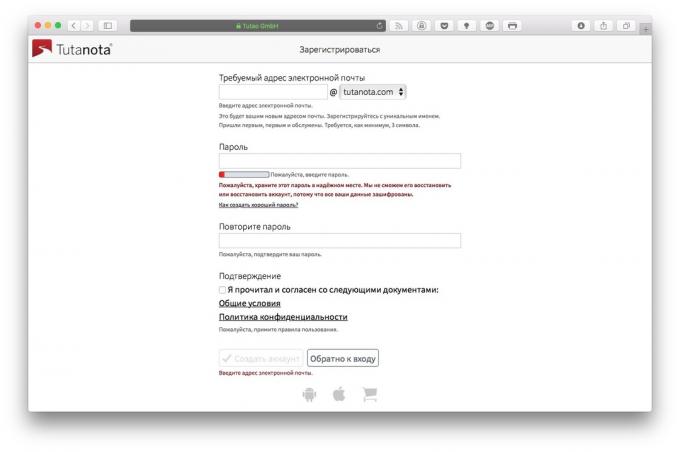

- Tutanota. Un altro servizio di posta elettronica anonima. Il codice sorgente è aperto. Tutanota codifica automaticamente tutti i vostri messaggi e contatti sul dispositivo.

Tutanota →

- Il proprio server di posta. Sicuro e criptato tanto quanto si desidera. Naturalmente, al fine di aumentare il vostro server, è necessario qualche conoscenza. ma tutti informazioni necessarie si possono trovare su Internet.

Vai messaggi privati

Skype, Telegramma, Viber, WhatsApp e altre specialità messaggeriCertamente conveniente, ma hanno una serie di carenze critiche relative alla privacy. Che tipo di privacy può dire, se la corrispondenza è memorizzato su un server remoto?

Per preservare la riservatezza della corrispondenza, utilizzare dei messaggeri decentrati. Non usano i server, collegando gli utenti direttamente ai clienti. Le maggior parte delle opzioni popolari:

- Tox. messenger avanzata P2P. Tox è completamente decentralizzato, crittografato in modo sicuro la comunicazione tra gli utenti. Ci sono i client per Windows, Linux, MacOS e Android. Supporti voce, video, schermo dimostrativo, è possibile creare una conferenza.

Scarica Tox →

- Ring. In grado di lavorare come SIP-client centralizzata, utilizzare il server di casa o atto decentrata. Ci sono i client per Windows, Linux, MacOS e Android.

Scarica Anello →

- RetroShare. Crea una connessione crittografata tra client anonimi, offrendo l'opportunità di corrispondere, per trasportare le chiamate audio e video, condividere file, e leggere i forum e iscriversi alla news canali. Lavori in Windows, MacOS e Linux.

Carica Retroshare →

- Bitmessage. Un altro messaggero di P2P con l'open source. protocollo decentrata, la crittografia dei messaggi e l'autenticazione con chiavi generate casualmente rendono molto affidabile. Supporta solo conversazione di testo. Ci sono i client per Windows, MacOS e Linux.

Carica Bitmessage →

- Tor Messenger. Anonimo cross-platform messaggero per gli utenti avanzati che utilizzano Tor. corrispondenza cripta. Non utilizzare i server, la comunicazione va direttamente tra i client. Supporta Windows, MacOS e Linux.

Scarica Messenger Tor →

installare Linux

Prendere in considerazione il passaggio a Linux. È possibile quanto necessario scollegare la telemetria in Windows o MacOS, ma non si ha la garanzia che non sarà tornare indietro con il prossimo aggiornamento. sistemi con closed-source di funzionamento causa meno fiducia rispetto a Linux.

Sì, ci sono alcune applicazioni specifiche su Linux. Ma per Internet e di intrattenimento è ben adatto. Se ancora non si può fare a meno di programmi che non sono in Linux, come ad esempio il pacchetto Adobe, o se si vuole giocare che sono disponibili solo per Windows, è possibile installare il sistema di Microsoft per doppia con Linux o in un ambiente virtuale e disabilitare l'accesso ad essa Internet. I suoi dati non saranno danneggiati da virus o rubato, se il loro negozio su una partizione cifrata con Linux.

Popolare Ubuntu non è la scelta migliore, perché Canonical ha di recente collaborato con Microsoft, in Ubuntu anche sospettato l'esistenza di telemetria. Per gli utenti preoccupati per la privacy, è necessario utilizzare la Comunità ha sostenuto le distribuzioni: un semplice e stabile Debian o difficili da installare, ma flessibile Arch.

Dimenticatevi di telefoni cellulari

Se sei veramente paranoico, non è stato utilizzato cellulare. Invece, è possibile acquistare un USB-modem, collegarlo al netbook e le chiamate tramite VoIP con AES-crittografia.

Se non si vuole andare così lontano, ma ancora preoccupato per la privacy dei loro telefono chiamate, acquistare uno smartphone su Android e installare il firmware di terze parti open source su di esso, per esempio LineageOS (Former CyanogenMod). Non utilizzare il telefono su servizi di Google. Non installare il Google Play, utilizzare la terza parte repository come aperta F-Droid. E installarlo sul tuo telefono Adblock.

Privacy assoluta è irraggiungibile in linea di principio. Ma le tecniche elencate possono proteggere l'utente da truffe di furto di identità, da colleghi curiosità seduto con voi allo stesso tavolo, il fastidioso attenzione di marketing e Google Microsoft.