Che cosa possiamo imparare dalla perdita incidente «Google. documenti "

Della Tecnologia / / December 19, 2019

Che cosa è successo?

La serata del 4 luglio Pubblico eccitato notizie che in un motore di ricerca "Yandex" You can find "di Google. Documenti", che chiaramente non sono stati destinati per la pubblica visione. Liste celebrità cellulari, tariffe pubblicitarie dei migliori blogger, media piani revisioni, informazioni finanziarie delle imprese e anche le password private.

In poche ore di una tale possibilità è stata disattivata. Tuttavia, questa volta, è stato sufficiente a portare un sacco di guai. Qualcuno accese l'informazione nella rete riservate, mentre altri hanno perso denaro reale.

Qual è la ragione?

Grazie alle numerose pubblicazioni varie pubblicazioni acquisito scandalosa colore incidente. Molti pensavano che la protezione delle «Google. Documenti "c'è un enorme buco attraverso il quale è possibile trascinare le informazioni riservate. Altri cominciarono ad accusare di tutti i peccati del motore di ricerca "Yandex". In realtà, non colpevole, né l'uno né l'altro lato.

Cerca indicizzazione dei motori del web da uno speciale algoritmo, sono anche chiamati crawler o spider. Hanno appena continuano seguendo i link da una pagina all'altra e ricordare il loro contenuto.

Se l'host o servizio vuole vietare l'indice di qualsiasi contenuto, pone in servizio directory del file speciale di un sito elenca l'indirizzo della pagina che gli spider dei motori di ricerca non vengono dovrebbe. In questo caso, i documenti posizionati sulle pagine il cui accesso non è stato negato. Quindi, per "Yandex" formalmente può essere nessuna lamentela.

Di chi è la colpa?

Quindi, la colpa il servizio «Google. Documenti", che non sono vietati l'accesso del crawler ai documenti dell'utente? Lontano da esso. Tutti i file trapelato alla rete sono stati pubblicati dagli utenti stessi. Sono stati loro che li ha scoperti, dando tutte le persone interessate (ricerca robot e compreso) il link di accesso.

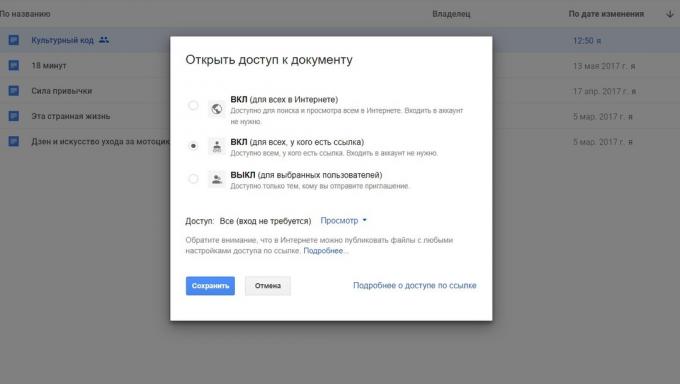

Come lei stesso può vedere nella schermata, la descrizione chiaramente affermato che l'accesso a un documento ricevuto da tutti coloro che hanno il link. Robot "Yandex" ha trovato un legame - contenuto indicizzato. situazione assolutamente normale, nessuna sensazione.

E 'stato un sacco di queste storie: ricordate la recente intorno ronzio Trello o scandali costanti Facebook. A volte, come in questo caso, la colpa gli utenti stessi, anche se ci sono anche gli errori di servizio che mantengono i nostri dati. In ogni caso, non v'è dubbio che tali incidenti saranno ripetuti più volte.

Cosa fare?

Sarebbe possibile pubblicare le istruzioni dettagliate che aiuteranno i dati sensibili di protezione nei servizi più popolari e social network. Tale foglio lungo con un sacco di screenshot: qui disattivare la funzione nella finestra pop-up, selezionare l'opzione di casella di controllo, ma qui non bastone.

Ma non v'è assolutamente alcun senso. Pochi finitura queste istruzioni fino alla fine, ancora meno intenzione di cambiare nulla e per stringere. Qualsiasi guida di diventare obsoleto immediatamente dopo la pubblicazione, perché ci sono nuove funzioni e impostazioni, quali l'autore al momento della scrittura non sapevano nulla.

Tuttavia, ci sono alcune regole universali, che vi farà risparmiare di perdere i tuoi dati personali sul web. Sono adatti assolutamente per tutti gli utenti e può essere utilizzato su qualsiasi piattaforma. Eccoli.

- Ricordate, tutte le informazioni che avete caricato su Internet, può essere rubato. Incluse le password in un file di testo, gli amanti della fotografia e piano per conquistare il mondo. Si prende come un dato di fatto.

- Ogni volta mi chiedo: "E se nemici (amici, parenti, colleghi) vedono?". Se la domanda rende i capelli sulla testa di muoversi, è in alcun modo non si fidano dei servizi dati cloud. Ma meglio eliminare solo immediatamente.

- Leggi le descrizioni, how-to articoli, e opzioni aggiuntive. Pensare. Se non si capisce, questo non è un motivo per fare clic su "OK" o "Accetto". Anzi, al contrario.

- Disegnare la linea di business e la comunicazione personale. Creare due indirizzi di posta elettronica e diversi account sui social network e di messaggistica istantanea per ogni situazione.

- Attivare tutte le comunicazioni che offre il servizio. Così si può imparare in fretta per ripianare i soldi, eliminare i file, cambio di indirizzo e altre attività sospette.

- Utilizzare password diverse. Devono essere complessa e accattivante. Meglio ancora, per quanto possibile, l'uso autenticazione a due fattori.

Stampa il memo e messo in un posto di rilievo. Portare a conoscenza dei lavoratori. E non dire che non ti avevo avvertito Layfhaker.

vedi anche

- 10 per sostituire gli strumenti di Google Documenti →

- Perché smartphone - buco nero per i vostri dati personali →

- Qual è il furto di identità digitale e su come proteggere i dati in Internet →