Come non dare un hacker te mettere nel sacco: una breve guida dell'utente moderno

Della Tecnologia / / December 19, 2019

Come non dare un hacker te mettere nel sacco: una breve guida dell'utente moderno

Io non sono una spia, e non un politico, nel mio computer e il telefono non ho nulla di importante. Ho bisogno di hacker?

Effettuare un'operazione speciale di rapire uno dei tuoi dati non è probabile che a. Ma la loro importanza ai pirati di sottovalutare ancora non ne vale la pena. Conti applicazioni bancarie, e anche Instagram con trecento abbonati o la rete Wi-Fi-rete - tutto questo può essere l'obiettivo di attaccanti.

Il cosiddetto phishing link che mascherate da indirizzi reali dei siti, non solo attivamente inviate in messaggi spam, ma anche di tanto in tanto appaiono nei risultati di ricerca in alto. Tutto nella speranza che qualcuno porterà necessariamente - darà gli hacker dei dati di pagamento o download di software dannoso.

Recentemente, un grande estorsori programma diffusi (che sono solo WannaCry e ExPetr). Il loro obiettivo - per i dati utente crittografare e richiesta di riscatto per la decrittazione. Il testo del messaggio con il riscatto può essere completamente diverso, e il costo è di solito bassa, per richiedere all'utente di pagare.

I dispositivi mobili rappresentano una minaccia al settore bancario trojan - sono programmi dannosi che consente agli aggressori di accedere ai dati di accesso e le password e le applicazioni bancarie di rubare user soldi. Pick up questa infezione può essere in app store o dal seguente link in uno SMS di phishing - quindi quest'anno a diffondere il Trojan Asacub.

Nel arsenale di hacker ogni giorno ci sono nuove tecniche e trucchi. Pertanto, qualsiasi utente deve essere a conoscenza dei moderni mezzi di protezione.

E ci sono alcune regole chiare che devono essere seguite per evitare di cadere preda di truffe?

La buona notizia è che molte delle minacce può salvare norme igieniche abbastanza semplice su Internet.

Mantenere il vostro sistema e programmi

I sistemi operativi moderni - si tratta di un cantiere senza fine. La gente li usa, gli sviluppatori di aggiungere funzionalità, identificare le vulnerabilità, aggiungere gli aggiornamenti che eliminano le vulnerabilità, e così via all'infinito. WannaCry già accennato in precedenza non sarebbe successo epidemia, se gli utenti impostare il tempo liberato in aggiornamento marzo a Windows 10 con un corrispondente patch.

Fare collegamenti non aperte da sconosciuti

O anche vicino se v'è il sospetto che si sono rotti. Guardate attentamente nella URL inviato: link a vkontatke.ru e odnoklossniki.ru - Indicazione 100% di frode. Lo stesso vale per il breve discorso, passato attraverso sokraschalki - le persone non hanno bisogno di inviare un collegamento a le foto di guarnizioni cute o Anna Kournikova nudi, avvolti attraverso servizi vk.cc, tinyurl.com e goo.gl. La stessa regola funziona con le lettere di banche e servizi pubblici.

Prestare attenzione al formato di file

Non abbiate paura di tutti i file con l'estensione EXE, ma è necessario sapere che l'applicazione può essere qualsiasi icona. Non dimenticate di controllare il formato del file, impostare il tipo di icone del display "Tabella". Se c'è qualcosa che non dovrebbe essere un'applicazione deve nome EXE - rimuovere immediatamente.

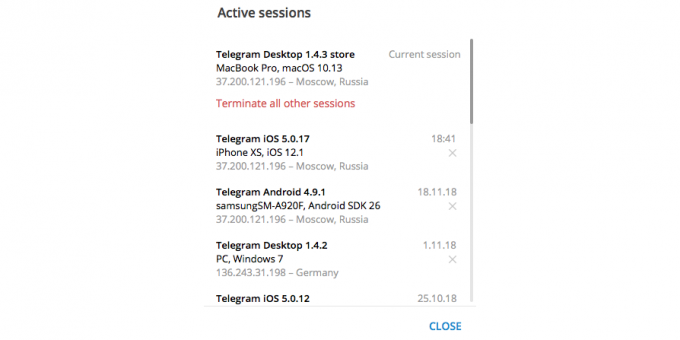

Controllare le sessioni in programmi di messaggistica istantanea e social network

La maggior parte dei popolari servizi per la comunicazione, si può vedere che, quando e da quale dispositivo segno al tuo account.

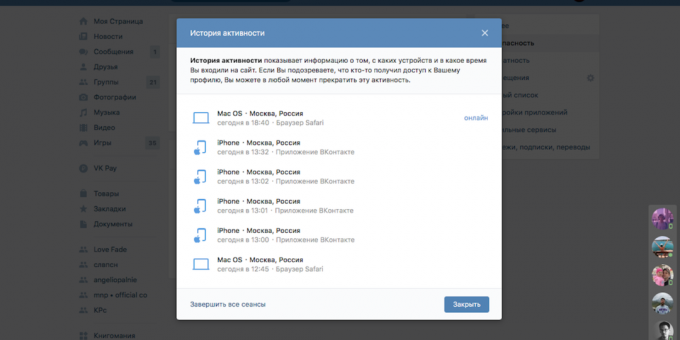

Per visualizzare la cronologia delle sessioni di "VKontakte", è necessario andare nelle impostazioni, selezionare la sezione "Sicurezza" e fare clic sul testo "Storia Mostra l'attività." Vi si possono vedere chi, quando e dove firmare il social network sotto il tuo login e password.

Se trovate dispositivo di qualcun altro, o di geolocalizzazione, cliccare su "fine tutte le sessioni" e presto cambiare la password dell'account.

Fai quello che puoi, per esempio, nel telegramma, Facebook o Google.

Non pubblicare molte informazioni su se stessi sui social network

Pubblica il tuo numero di telefono, si rischia di ottenere invii pubblicitari e telefonate, così come le email di phishing - come SMS da truffatori in posa come il personale della banca. Un gran numero di foto o video per diffondere inoltre, non vale la pena: il furto di identità digitale per molto tempo è passato dalle scene del film nella vita reale. Inoltre, la vostra proprietà raffigurato nelle immagini, può essere interessato alle maggior parte dei ladri non virtuali comuni. Noi non chiamiamo semplicemente abbandonare la selfie con gli amici, ma l'accesso ai vostri conti ancora necessità di limitare - le impostazioni appropriate per questo esiste in tutte le reti sociali.

Impostare l'autenticazione a due fattori

Autenticazione a due fattori - l'autorizzazione, per cui il sistema chiede di registrare due tipi. Ad esempio, una password e un codice da SMS. Questo di solito accade quando si effettua un bonifico bancario tramite l'applicazione, ma una funzione simile può essere utilizzato in qualsiasi servizio.

"Sewn" autenticazione a due fattori hanno iOS, MacOS, Instagram, Facebook, «VKontakte», Twitter, i servizi di Google, Telegramma e WhatsApp. Per accedere alle applicazioni senza built-in autenticatori può essere utilizzato, ad esempio, Authy e Google Authenticator.

Pensate password già complesse

Uso tutto: diversi registri, lettere, numeri, segni di punteggiatura. E sì, le password devono essere lunghe, idealmente - 6-12 caratteri. Qualsiasi semplice aritmetica sequenze, nomi e date importanti. Eppure le password per gli account dei vari servizi non devono essere ripetuti.

Per ricordare tutto questo, si può trovare con il sistema di cifratura e trasformato in una sequenza di poesie simbolici e filastrocche per bambini. Meglio ancora, utilizzare uno speciale gestore di password affidabile, che è una funzione di memorizzare i dati di carta di credito e le immagini importanti, come le scansioni di passaporti.

Eseguire un controllo completo dei dispositivi ora

Prima di iniziare a fare la cosa giusta, fare in modo che in questo momento con tutti i dispositivi bene - eseguire una scansione completa di sistemi per il malware con un anti-virus di fiducia con le ultime aggiornamenti.

E che con il tuo smartphone? Anche lì, i virus?

Se si dispone di Android, è possibile (e anche incontrato su iOS malware). Ciascuno degli elementi nel capitolo precedente è rilevante per i dispositivi mobili, ma invece di Windows o MacOS necessità di aggiornare il sistema operativo a tempo pieno, e di essere sospettosi non EXE, e per APK-files. In aggiunta, ci sono una serie di altre norme.

Scegliere un VPN-servizio affidabile

VPN - una sorta di galleria a sandwich tra il dispositivo e Internet, attraverso il quale trasferire i dati. Tutti coloro che sono usciti dal tunnel, non v'è l'accesso alle informazioni, e, pertanto, non può essere sfruttata.

Utilizzo di una VPN per la protezione contro il rischio di attacchi da parte di hacker quando è collegato a una Wi-Fi-network non testati, nascondere i dati da truffatori. Questo è utile se, ad esempio, pagare per qualcosa sulla mappa, la connessione a internet Wi-Fi-rete.

C'è un avvertimento: l'utilizzo di una VPN, gli dai la possibilità di monitorare il traffico. Ecco perché la questione della scelta del servizio deve essere affrontata con molta attenzione, sapendo, dubitare e abbandonando le offerte gratuite.

Con un attento uso del Wi-Fi reti pubbliche

Il problema è che gli aggressori possono utilizzare nezaparolennye pubblico Wi-Fi-rete per rubare dati personali degli utenti. reti chiuse possono anche essere contraffatti: il truffatore può imparare la password dal Wi-Fi in un caffè o in albergo creare una rete di falso con lo stesso nome e password, al fine di rubare informazioni personali di ignari clienti.

Se non si è certi della sicurezza della connessione e non sono protetti dalla VPN, e Web log sarà ancora bisogno di almeno non utilizzare l'online banking e altri servizi importanti. Per loro, meglio usare l'Internet mobile per l'operatore.

Bloccare lo schermo dello smartphone

Senza bloccare lo smartphone qualsiasi persona, senza alcuna abilità di hacking può rendere il vostro devaysom nulla, ti costa solo una distrazione. PIN, modello, impronte digitali, volto scan - è abbastanza per non essere eliminato dal attaccante dei dati nel modo più primitivo nel mondo.

Si prega di notare che nessun metodo di identificazione non garantisce una protezione al 100% - particolarmente vulnerabili ai più budget Android-smartphone con lo sblocco del viso. Alcuni di essi possono essere sbloccati semplicemente mostrando l'immagine della fotocamera anteriore, quindi con loro è meglio usare impronte digitali o buon vecchio codice PIN.

Non installare applicazioni da fonti non attendibili

Solo da negozi ufficiali. E senza dubbio, il firmware. Quasi tutte le applicazioni richiedono l'accesso a dati specifici, e non v'è alcuna garanzia che il motore di ricerca ha trovato nel APK file pirata non disporne a discrezione dei loro sviluppatori.

E nel caso del Google Play dovrebbe monitorare attentamente l'informazione giudizi e le classificazioni dalle applicazioni. Trojan sono spesso nascosti dietro innocuo IN BREVE prime, applicazioni, lettori multimediali o torce elettriche. Al momento, Google Play è stato trovato 85 applicazioni in cui gli aggressori hanno rubato credenziali degli utenti "VKontakte".

Non lasciate che le domande di autorizzazione in più

Avviso quali diritti si stanno dando diverse applicazioni. Soprattutto sospetti riguardano coloro che chiedono il diritto di elaborare messaggi SMS. Torcia elettrica, ovviamente, non è necessario l'accesso alla rubrica o il microfono.

Eseguire il backup di sistemi e dati

Non vi proteggerà da perdita di dati, ma almeno li aiuterà a recuperare, se il malware lascerà dietro un campo bruciata. È possibile caricare i file separatamente dallo smartphone ai servizi cloud o configurare la funzione di backup nel vostro smartphone - Android e molti del suo guscio di supporto.

Ma ho già una sorta di antivirus. Non è abbastanza?

Se questa è "una sorta di anti-virus" - è abbastanza probabile. Soprattutto se si tratta di un casuale aggiornamenti gratuiti del programma per il quale non si è guardare.

Il software moderno per la protezione - non è solo antivirus. E 'difficile da un punto di vista tecnologico, una soluzione che si prende cura della sicurezza di tutte le sfere della vita degli utenti Internet.

Ecco cosa può software di protezione moderna.

- Proteggere da virus, Trojan e altre minacce crittografi.

- Proteggere contro spam e phishing.

- Per garantire la sicurezza delle informazioni della carta di credito quando si ordinano cibo e lo shopping nei negozi online.

- Per proteggere l'utente da spiare via webcam.

- Per lavorare su diversi dispositivi che eseguono Windows, Android e MacOS.

- Aiutare per generare password complesse per gli account utente proteggono da hacker.

- Creare copie di file importanti per proteggerli da furti o perdite utilizzando la funzione di backup.

- utente dati sensibili Encrypt.

- Il lavoro senza rallentare il sistema.

Decine di caratteristiche raramente tornare utile ad un certo punto, in modo che il software moderno per la protezione dei dati e dovrebbero essere più tempo per adattarsi alle diverse condizioni. Per esempio, a casa potrebbe essere necessario estranei funzione di rilevamento in Wi-Fi-rete, ma utilizzare una VPN nella loro stanza più spesso non è necessario. Se si utilizza Internet al caffè - esattamente l'opposto.

il software di oggi è molto lontano andato dal antivirus, che ricordiamo dai tempi delle collezioni dei pirati "Golden Software 2002". Gli sviluppatori si siedono anche su internet e sanno come difendersi contro le minacce attuali. Quindi, se si pensa che in 15 anni non è cambiato nulla, e, per esempio, "Kaspersky" - questo è solo l'icona del vassoio, che pubblica il suono terrificante dei suini, è, per usare un eufemismo, non del tutto.

Beh, ho capito tutto. Ti consigliamo qualsiasi scelta conveniente?

Sì. Ad esempio, la soluzione Kaspersky Security cloud può essere utilizzato sia sul computer e lo smartphone, anche su diverse piattaforme: Windows, MacOS, Android o iOS. Sarà proteggere il dispositivo da tutti o quasi tutti, che minaccia la sicurezza dei dati. Questa soluzione con la tecnologia del tempo di protezione adattiva dirà, per esempio, un dispositivo sconosciuto è collegato alla vostra casa Wi-Fi-rete, renderà il processo più sicuro shopping online, verificare l'affidabilità delle password e garantire la sicurezza dei dati durante la connessione a pubblico Wi-Fi-reti.

La versione di Kaspersky Security Personal Cloud avrà un costo di 2990 rubli all'anno collegando tre dispositivi, e 3990 rubli - se ci si connette a cinque. Kaspersky Cloud Security famiglia con controlli parentali avanzate e collegamento flessibile di fino a 20 dispositivi avrà un costo di 5990 rubli all'anno. E, è possibile scaricare una versione di prova - 30 giorni gratuitamente.

Prova Kaspersky Cloud Security